Introducción

La seguridad de la información no se limita al ámbito digital. El entorno físico en el que se encuentran los activos también influye directamente en su protección. En este contexto, el control 7.1 de perímetros de seguridad física establece la necesidad de organizar las instalaciones en diferentes zonas según su nivel de protección.

Qué son los perímetros de seguridad física

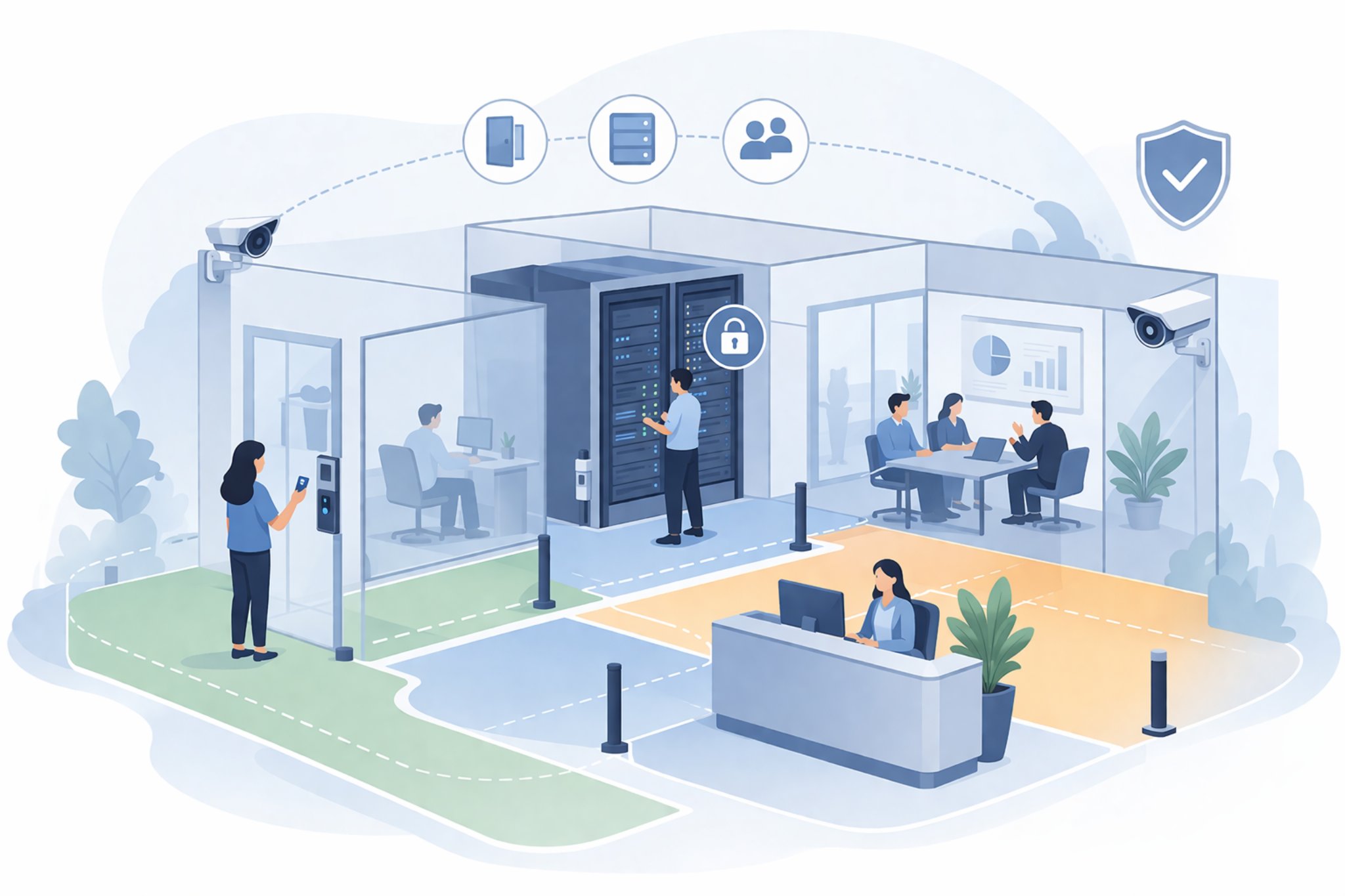

Los perímetros de seguridad consisten en dividir los espacios de una organización en áreas con características similares, permitiendo aplicar medidas de seguridad específicas en cada una. Esta segmentación facilita una gestión más eficiente, ya que no todas las zonas requieren el mismo nivel de protección.

Por ejemplo, una recepción no necesita las mismas medidas que una sala donde se alojan servidores o se maneja información crítica.

Beneficios de establecer perímetros

La implementación de perímetros de seguridad aporta claridad y eficiencia en la protección de los activos. Al delimitar las áreas, es posible aplicar controles adaptados a cada zona sin extender medidas innecesarias al conjunto de la organización. Además, simplifica la supervisión, ya que resulta más sencillo controlar accesos a espacios definidos que a ubicaciones individuales.

Este enfoque también permite establecer una base sólida para implantar controles de acceso físico en aquellas áreas consideradas críticas.

Cómo definir los perímetros correctamente

Para que este control sea eficaz, los perímetros deben estar claramente delimitados. Es fundamental que todas las personas dentro de la organización comprendan dónde empieza y termina cada zona. En entornos más complejos, esta delimitación suele apoyarse en planos de las instalaciones, esquemas o señalización visual.

Estos elementos no solo ayudan a evitar confusiones, sino que también deben revisarse de forma periódica para adaptarse a cambios en la organización o en los riesgos identificados.

Criterios para su definición

A la hora de establecer los perímetros, es importante tener en cuenta que no todas las áreas requieren el mismo nivel de protección. La decisión debe basarse en un análisis de riesgos y en el impacto que los activos tienen sobre la información.

Desde el punto de vista de la seguridad de la información, lo relevante no es el valor económico de los activos físicos, sino su influencia en la confidencialidad, integridad y disponibilidad de la información.

Aplicación en empresas de desarrollo de software

En una empresa de desarrollo de software, este control sigue siendo fundamental a pesar de que gran parte de la actividad se realiza en entornos digitales. Las oficinas, los equipos y los espacios donde se gestiona información sensible requieren protección.

Es habitual delimitar zonas como áreas de trabajo, salas de reuniones o espacios técnicos, prestando especial atención a aquellas donde se accede a código fuente o entornos de pruebas. También se suelen implementar controles de acceso físico y limitar la presencia de visitantes a determinadas áreas. Incluso las reuniones pueden requerir protección cuando se tratan proyectos confidenciales.

Aplicación en entornos SaaS

En soluciones SaaS, aunque los servicios se prestan a través de internet, los perímetros físicos siguen siendo relevantes. Esto es especialmente importante en centros de datos y oficinas corporativas.

Los centros de datos deben contar con controles estrictos de acceso, videovigilancia y monitorización continua. Además, la organización debe asegurarse de que los proveedores cloud cumplen con estándares adecuados de seguridad física. En las oficinas, es necesario delimitar zonas donde se gestionan credenciales o información de clientes, así como separar claramente las áreas públicas de las restringidas.

Aplicación en entornos On-Premise

En entornos on-premise, la importancia de este control es aún mayor, ya que los activos tecnológicos están físicamente ubicados dentro de las instalaciones. Esto implica una mayor exposición si no se establecen medidas adecuadas.

Es fundamental definir zonas específicas para servidores, redes y sistemas de almacenamiento, limitar el acceso a personal autorizado y separar las áreas técnicas de las zonas comunes. También resulta clave proteger físicamente los equipos sensibles y revisar los perímetros cada vez que se producen cambios en la infraestructura.

Aplicación en pequeñas empresas

En pequeñas empresas, la implementación de este control debe ser proporcional a sus recursos y tamaño. No es necesario crear una estructura compleja, pero sí resulta importante diferenciar entre áreas públicas, espacios de trabajo y zonas restringidas.

Medidas sencillas pueden ser suficientes para controlar accesos y proteger los activos más relevantes. Además, la concienciación del personal y la supervisión básica de los espacios juegan un papel fundamental en este tipo de entornos.

Auditoría del control

Durante una auditoría del sistema de gestión de seguridad de la información, este control se analiza desde diferentes perspectivas. Se revisa la justificación de su implementación, las áreas incluidas dentro de su alcance y la forma en que contribuye a la protección de la información.

También se evalúa si los perímetros están correctamente definidos, si existen evidencias documentales y si se mantienen actualizados. La asignación de responsabilidades y la gestión de cambios en las instalaciones son aspectos clave en esta revisión.

Conclusión

El control 7.1 constituye una base esencial para la seguridad física dentro de un SGSI. Su correcta aplicación permite estructurar los espacios de forma coherente, facilitar la implementación de medidas de seguridad y proteger los activos más críticos.

Independientemente del tamaño de la organización o del tipo de infraestructura, el objetivo es siempre el mismo: reducir riesgos mediante una delimitación clara, comprensible y adaptada a las necesidades reales de protección.