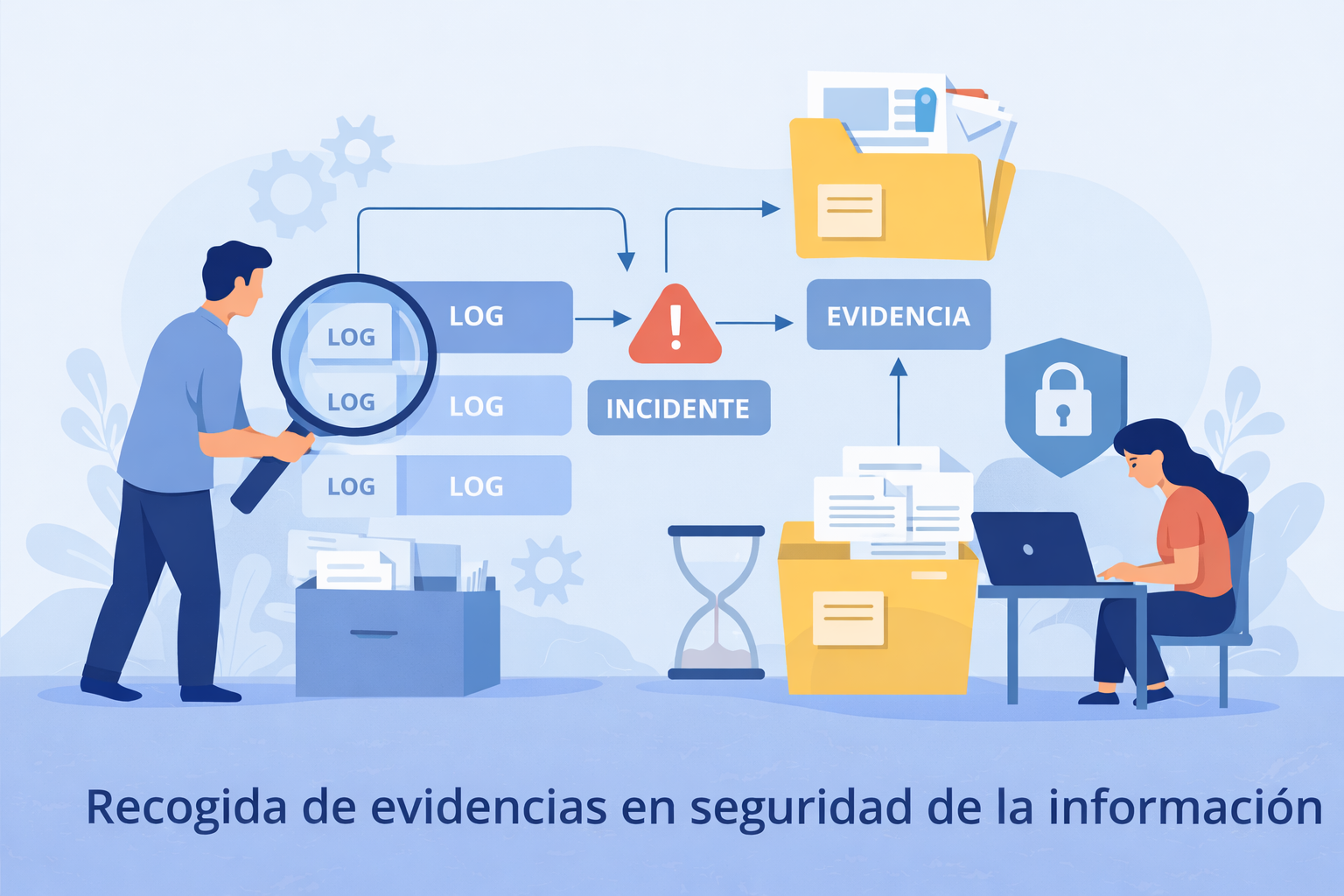

En el ámbito de la seguridad de la información, gestionar correctamente los incidentes no solo implica detectarlos y resolverlos, sino también preservar evidencias que permitan entender qué ha ocurrido, por qué y qué consecuencias puede tener. Este es precisamente el objetivo del control 5.28: establecer un proceso adecuado para la identificación, recopilación y conservación de evidencias relacionadas con eventos de seguridad.

La correcta gestión de evidencias no solo facilita el análisis técnico, sino que también puede resultar fundamental en procedimientos legales, auditorías o acciones disciplinarias.

¿Qué son las evidencias en seguridad de la información?

Las evidencias son todos aquellos datos o registros que permiten reconstruir un incidente. Pueden adoptar múltiples formas, como registros de actividad (logs), correos electrónicos, documentos, mensajes, capturas de pantalla o incluso grabaciones.

Un aspecto importante es que, en el momento en que se detecta un evento, no siempre se conoce su gravedad. Por ello, es fundamental actuar desde el inicio como si la información pudiera ser relevante en el futuro.

¿Por qué es importante recoger evidencias?

La recogida de evidencias cumple varias funciones clave dentro de la organización:

- Permite analizar con precisión lo ocurrido

- Facilita la toma de decisiones

- Apoya investigaciones internas

- Sirve como base en procesos legales o disciplinarios

Sin una correcta gestión de evidencias, puede resultar imposible demostrar lo sucedido o identificar responsabilidades.

Procedimientos para la recogida de evidencias

El control 5.28 exige que las organizaciones dispongan de procedimientos claros para gestionar evidencias. Estos procedimientos deben definir:

- Qué tipo de evidencias se deben recoger

- En qué situaciones es necesario hacerlo

- Quién es responsable de su recopilación

- Cómo se almacenan y protegen

- Cómo se garantiza su integridad

En muchos casos, no es necesario diseñar procesos complejos. Un procedimiento bien definido y adaptado al contexto de la organización puede ser suficiente.

Además, es importante actuar de forma ordenada. En algunos casos, puede ser necesario detener sistemas, aislar equipos o incluso entrevistar a personas implicadas para obtener información relevante.

Ejemplos de recogida de evidencias

Una organización puede definir distintos escenarios en los que la recogida de evidencias es obligatoria:

- Brechas de datos personales, para identificar qué datos se han visto afectados y en qué momento

- Infecciones por malware, para analizar cómo se produjo el ataque y su impacto

- Accesos no autorizados, tanto físicos como digitales, para reconstruir las acciones realizadas

En todos estos casos, la evidencia permite comprender el incidente y evitar su repetición.

La importancia de la integridad de la evidencia

Cuando la evidencia puede utilizarse en procesos legales, es imprescindible garantizar su validez. Para ello, deben cumplirse ciertos principios:

- La información no debe ser alterada

- Las copias deben ser fieles al original

- Los sistemas deben funcionar correctamente en el momento de la recogida

En incidentes graves, puede ser recomendable recurrir a especialistas en análisis forense digital para asegurar que la evidencia sea admisible.

eDiscovery y evidencia digital

El concepto de eDiscovery se refiere a la gestión de información digital con fines legales o de investigación. Incluye la identificación, recopilación y análisis de datos electrónicos como correos, documentos o bases de datos.

Este proceso debe realizarse de forma transparente y controlada, garantizando que la información pueda ser utilizada de forma fiable por todas las partes implicadas.

Aplicación en empresas de desarrollo de software

En organizaciones tecnológicas, la recogida de evidencias está estrechamente ligada a los sistemas de registro y monitorización. Es habitual disponer de logs detallados que permiten rastrear accesos, errores o cambios en las aplicaciones.

En entornos SaaS, donde la empresa controla la infraestructura, es más sencillo centralizar y proteger la evidencia. En cambio, en soluciones on-premise, la recopilación puede depender en gran medida del cliente, lo que hace necesaria una buena coordinación.

Integrar la recogida de evidencias en los procesos técnicos permite responder con mayor rapidez y precisión ante incidentes.

Aplicación en pequeñas empresas

Las pequeñas empresas también pueden aplicar este control de forma eficaz sin necesidad de grandes inversiones.

Algunas buenas prácticas incluyen:

- Activar registros básicos en sistemas y dispositivos

- Guardar correos sospechosos y capturas de pantalla

- Documentar los incidentes de forma sencilla

- Evitar modificar los sistemas antes de recopilar información

- Contar con apoyo externo en casos complejos

El objetivo no es la sofisticación, sino asegurar que la información relevante no se pierde.

Conclusión

La recogida de evidencias es un elemento esencial en la gestión de la seguridad de la información. No solo permite entender los incidentes, sino también aprender de ellos, mejorar los controles y responder adecuadamente ante posibles implicaciones legales.

Aplicar correctamente el control 5.28 no requiere necesariamente grandes recursos, pero sí organización, procedimientos claros y una cultura de seguridad bien definida.